La compañía ‘Cencosud’, una de las empresas minoristas más grandes de América Latina, se vio afectada por un ataque de ransomware conocido como ‘Egregor’, el cual encriptó dispositivos en sus puntos de venta y afectó las operaciones de la empresa.

Ransomware ‘Egregor’

Egregor es un Ransomware-as-a-Service (RaaS) que comenzó a operar a mediados de septiembre, y durante este tiempo, ha sido responsable de otros ataques de alto perfil contra organizaciones como Crytek, Ubisoft y Barnes and Noble.

Suele ser distribuido por los atacantes después de una violación de la red corporativa. La muestra de malware es un archivo DLL que debe iniciarse con la contraseña correcta proporcionada como argumento de línea de comando. La DLL generalmente se descarga de Internet. En ocasiones, los dominios utilizados para difundirlo explotan nombres o palabras utilizadas en la industria de la víctima.

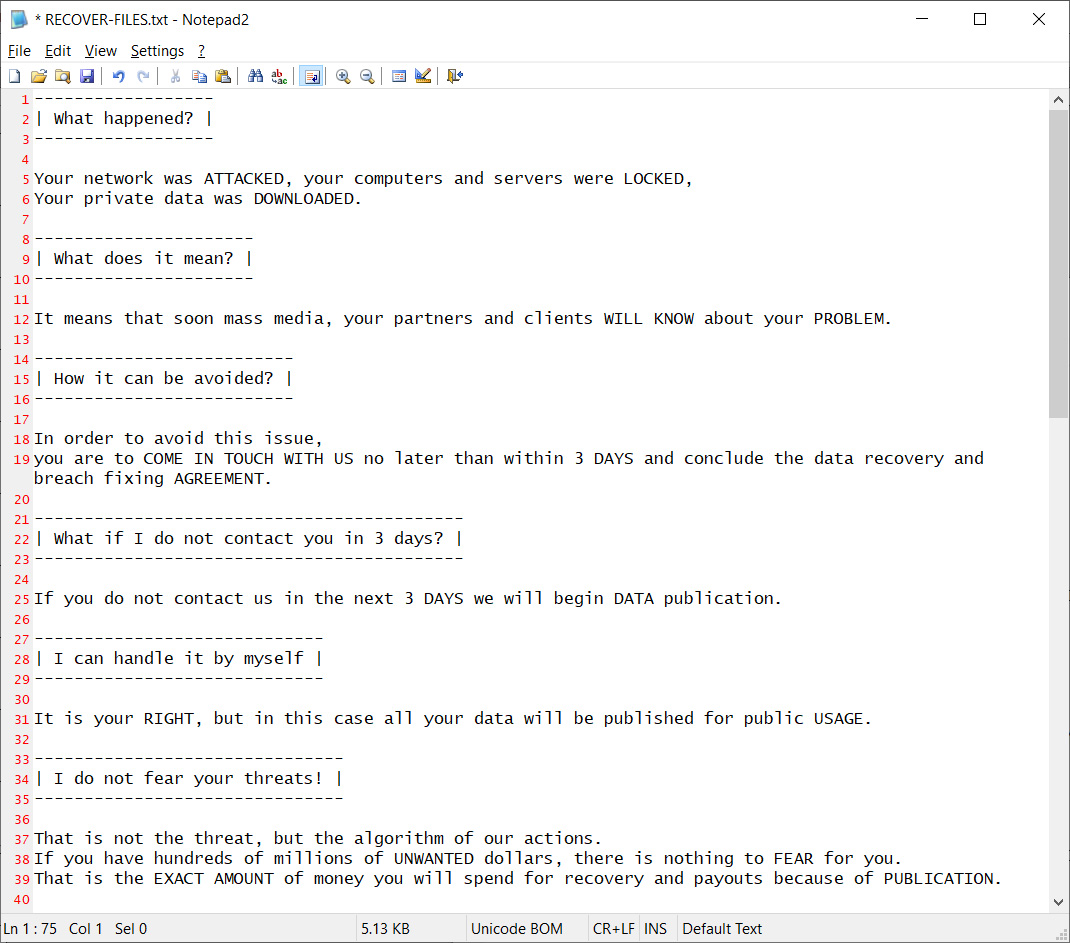

Egregor es probablemente la familia de ransomware más agresiva en términos de negociación con las víctimas, solo da 72 horas para contactar al actor de la amenaza. De lo contrario, los datos de la víctima serán publicados. El pago del ransomware se negocia y acuerda a través de un chat especial asignado a cada víctima y el pago se recibe en BTC.

Según muestras de notas de rescate, una vez que una víctima ha sido infectada y sus archivos cifrados, los operadores exigen que establezcan contacto a través de Tor o un sitio web dedicado para organizar el pago. La nota no proporciona enlaces a pruebas de los datos robados, pero amenaza con que si no se paga un rescate en tres días los datos robados se harán públicos.

IOCs

Se encontraron los siguientes indicadores de compromiso relacionados al ataque a ‘Cencosud’:

- Servidor C&C

- 185.82.126.8

- 185.82.126.8

- IPs

- 185.238.0[.]233

- 45.153.242[.]129

- 91.199. 212[.]52

- 217.8.117[.]147

- Dominios principales

- egregor.top

- egregorwiki.top

- wikiegregor.top

- egregoranrmzapcv.onion

- sekhmet.top

- sekhmetleaks.top

Recomendaciones

- Bloquear los indicadores de compromisos (IOC) indicados en los dispositivos de seguridad de su infraestructura.

- Realizar copias de seguridad periódicas de toda la información crítica para limitar el impacto de la pérdida de datos o del sistema y ayudar a acelerar el proceso de recuperación. Idealmente, estos datos deben guardarse en un dispositivo separado y las copias de seguridad deben almacenarse sin conexión.

- Mantener actualizado el software antivirus en todos los sistemas.

- Tener precaución al abrir archivos adjuntos en correos electrónicos no solicitados, incluso si provienen de personas en su lista de contacto.

- Escanear todo el software descargado de Internet antes de su ejecución.

Más Información:

- https://economictimes.indiatimes.com/tech/tech-bytes/cyber-agency-alerts-against-ransomware-attacks-of-egregor-virus/articleshow/79039037.cms

- https://blog.segu-info.com.ar/2020/11/nuevo-ransomware-egregor-cencosud-jumbo.html

- https://www.bleepingcomputer.com/news/security/retail-giant-cencosud-hit-by-egregor-ransomware-attack-stores-impacted/