Hace un mes se reveló una vulnerabilidad que afectaba a una amplia gama de tarjetas SIM de todo el mundo y permitiría aun atacante remoto obtener información sensible a través de un SMS especialmente diseñado.

La vulnerabilidad es debida a los mecanismos de seguridad ineficientes implementados en las tarjetas SIM afectadas.

Hay disponible un paper con información detallada sobre el ataque. El artículo ha sido realizado por investigadores de Adaptive Mobile Security. Gracias al reporte, sabemos que el fallo era conocido mucho antes de lo que muchos medios han llegado a decir, pues los investigadores afirman que este fallo ya se encontró en 2015.

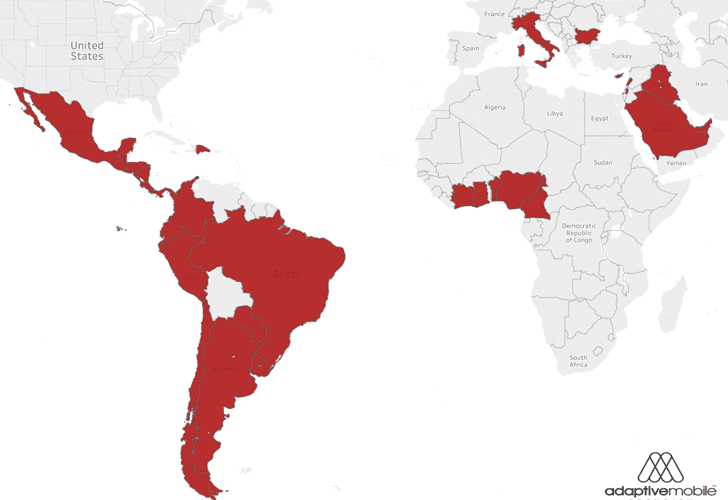

Es importante aclarar que los investigadores han salvaguardado la identidad de los operadores móviles afectados para que los atacantes no aprovechasen este fallo de seguridad. Pero lo que sí han publicado es una lista con los países afectados.

Si lo agrupamos por continentes, obtenemos:

- Norte América: México, Guatemala, Honduras, Costa Rica, Nicaragua, Belice, El Salvador, República Dominicana y Panamá.

- América del Sur: Perú, Colombia, Brasil, Ecuador, Chile, Argentina, Uruguay y Paraguay

- África: Nigeria, Ghana, Benín, Costa de Marfíl y Camerún

- Europa: Italia, Bulgaria, Chipre.

- Asia: Arabia Saudí, Irak, Palestina y Líbano.

Aunque España no se ha visto afectada, cobra especial relevancia esta noticia, ya que en España, el sector bancario en su mayoría, implementa verificación mediante SMS para que los clientes accedan a sus cuentas bancarias. Con noticias como las de SimJacker, se muestra nuevamente la verificación mediante SMS como un mecanismo poco eficiente para proteger nuestras cuentas.

Tal y como afirmaron los investigadores:

Tal y como afirmaron los investigadores:

Estás aquí: Inicio / General / Tarjetas SIM de 29 países vulnerables a ataques remotos Simjacker

Tarjetas SIM de 29 países vulnerables a ataques remotos Simjacker

14 octubre, 2019 Por manualensan Deja un comentario

Hace un mes se reveló una vulnerabilidad que afectaba a una amplia gama de tarjetas SIM de todo el mundo y permitiría aun atacante remoto obtener información sensible a través de un SMS especialmente diseñado.

La vulnerabilidad es debida a los mecanismos de seguridad ineficientes implementados en las tarjetas SIM afectadas.

Hay disponible un paper con información detallada sobre el ataque. El artículo ha sido realizado por investigadores de Adaptive Mobile Security. Gracias al reporte, sabemos que el fallo era conocido mucho antes de lo que muchos medios han llegado a decir, pues los investigadores afirman que este fallo ya se encontró en 2015.

Es importante aclarar que los investigadores han salvaguardado la identidad de los operadores móviles afectados para que los atacantes no aprovechasen este fallo de seguridad. Pero lo que sí han publicado es una lista con los países afectados.

Si lo agrupamos por continentes, obtenemos:

- Norte América: México, Guatemala, Honduras, Costa Rica, Nicaragua, Belice, El Salvador, República Dominicana y Panamá.

- América del Sur: Perú, Colombia, Brasil, Ecuador, Chile, Argentina, Uruguay y Paraguay

- África: Nigeria, Ghana, Benín, Costa de Marfíl y Camerún

- Europa: Italia, Bulgaria, Chipre.

- Asia: Arabia Saudí, Irak, Palestina y Líbano.

Aunque España no se ha visto afectada, cobra especial relevancia esta noticia, ya que en España, el sector bancario en su mayoría, implementa verificación mediante SMS para que los clientes accedan a sus cuentas bancarias. Con noticias como las de SimJacker, se muestra nuevamente la verificación mediante SMS como un mecanismo poco eficiente para proteger nuestras cuentas.

Tal y como afirmaron los investigadores:

La estimación más probable es que cientos de millones de tarjetas SIM en todo el mundo se vean afectadas.

Los objetivos principales fueron los usuarios móviles mexicanos, mientras que también se observó un pequeño número de ataques contra suscriptores de teléfonos móviles de Colombia y Perú, con el objetivo de obtener información de ubicación e identificadores únicos de IMEI.

«Creemos que antes del descubrimiento, habrían rastreado con éxito la ubicación de muchos miles de suscriptores móviles durante meses y probablemente años», dijeron los investigadores.

Pero ¿Cómo funciona Simjacker?

Todo empieza con un atacante que usa un teléfono inteligente, un módem GSM o cualquier servicio A2P para enviar un mensaje SMS al número de teléfono de la víctima.

Estos mensajes SMS contienen instrucciones ocultas de SIM Toolkit (STK) compatibles con el navegador S@T de un dispositivo, una aplicación que reside en la tarjeta SIM, en lugar del teléfono.

El navegador S@T y las instrucciones STK son una tecnología antigua compatible con algunas redes móviles y sus tarjetas SIM. Se pueden usar para activar acciones en un dispositivo, como iniciar navegadores, reproducir sonidos o mostrar ventanas emergentes. Antiguamente en redes móviles, los operadores usaban estos protocolos para enviar a los usuarios ofertas promocionales o proporcionar información de facturación.

Pero AdaptiveMobile dijo que los ataques de Simjacker que observó abusaron de este mecanismo para indicar a los teléfonos de la víctima que entreguen los datos de ubicación y los códigos IMEI, que la tarjeta SIM enviaría más tarde mediante un mensaje SMS a un dispositivo de terceros donde un atacante registraría a la ubicación de la víctima.

Aún podemos ir a peor. Se conoce también que el ataque Simjacker es completamente silencioso. Las víctimas no ven ningún mensaje SMS dentro de sus bandejas de entrada o salida. Esto permite a los actores de amenazas bombardear continuamente a las víctimas con mensajes SMS y realizar un seguimiento de su ubicación a medida que avanzan durante el día, la semana o el mes.

El ataque se ha basado principalmente en obtener la ubicación de la víctima, pero tenemos que ir más allá, pues no puede utilizarse simplemente para esto. Este ataque permite obtener información de la víctima.

Como muestra el estudio, principalmente se ha utilizado para recuperar información, como por ejemplo, el código de verificación que se ha enviado por SMS y que nos permite entrar a nuestras cuentas de Twitter, validar una compra, acceder a nuestro banco, etc. De hecho, al CEO y co-fundador de Twitter le robaron la cuenta utilizando este método.

De parte de los usuarios hay poco más que hacer que esperar a que los operadores afectados apliquen parches para solucionar el problema.

Más información

- Paper detallando la vulnerabilidad