Una nueva campaña de phishing es dirigida a los inicios de sesión de Amazon Web Services (AWS), el método que utilizan es introducir sitios de phishing en forma de anuncios al momento de realizar una búsqueda de Google, para intentar robar las credenciales de inicio de sesión de los usuarios.

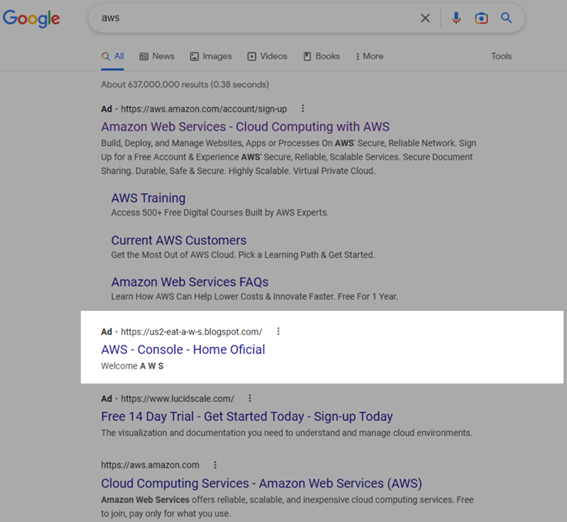

Los anuncios maliciosos ocupaban el segundo lugar al buscar “AWS” en el buscador de Google.

Flujo de trabajo de phishing de AWS de publicidad malintencionada de Google

- Buscar en Google “AWS”

- Dar clic en el anuncio malicioso (AWS – Console – Home Oficial)

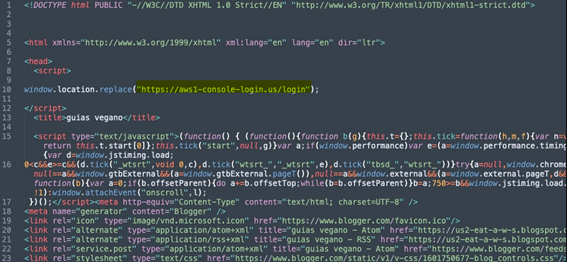

- Ser direccionado a un blog falso (us1-eat-a-w-s.blogpost[.]com)

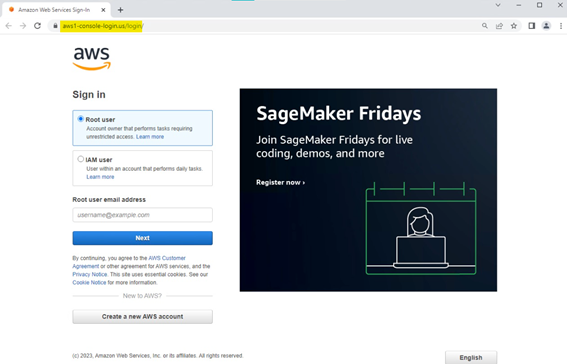

- Ser redireccionado automáticamente a la página falsa de inicio de sesión de AWS (aws1-console-login[.]us)

- Ser redirigido al verdadero sitio de AWS después de ingresar las credenciales de inicio de sesión.

En un inicio, los actores maliciosos vincularon el anuncio directamente a la página de phishing, sin embargo, en una nueva fase se agregó un paso de redirección, probablemente para evadir los sistemas de detección de fraude publicitario de Google.

El contenido del sitio web us1-eat-a-w-s.blogspot[.]com es una copia de un blog legítimo de comida vegana. Posteriormente, la página carga un segundo dominio de forma automática, aws1-console-login[.]us/login, a través de una acción HTML window.location.replace.

Luego de este redireccionamiento, se muestra a la víctima la página falsa de inicio de sesión de AWS.

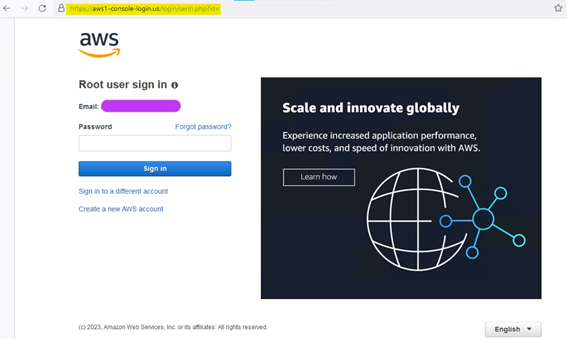

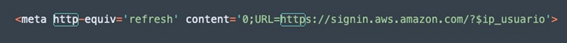

Una vez el usuario haya ingresado sus credenciales, zconfig01.phpse carga la página final. Este contiene una sola línea de código para dirigir a las víctimas a la página de inicio de sesión legítima de AWS.

Una característica interesante de las páginas de phishing es que su autor ha incluido una función de JavaScript para deshabilitar los clics con el botón derecho, el botón central del mouse o los atajos de teclado. Posiblemente para evitar que los usuarios naveguen fuera de la página, ya sea intencionalmente o por error.

Indicadores de compromiso

| Indicador | Descripción |

| us1-eat-aws.blogspot[.]com | Sitio malicioso de Blogger. Destino del anuncio, redirecciones al dominio de phishing activo |

| aws1-console-login[.]us | Dominio de suplantación de identidad de AWS |

| aws2-console-login[.]xyz | Dominio de suplantación de identidad de AWS |

| aws1-ec2-console[.]com | Dominio de suplantación de identidad de AWS |

| aws1-us-west[.]info | Dominio de suplantación de identidad de AWS |

| 54.214.158.248 | Páginas legítimas de phishing de alojamiento de servicios web de Amazon |

| 35.167.172.179 | Páginas legítimas de phishing de alojamiento de servicios web de Amazon |

| pedrolimasantos065@gmail[.]com | Correo electrónico del registrante del dominio de phishing |

Recomendaciones

- Bloquear los indicadores de compromiso en los equipos de protección de nuestra red.

- Verificar el URL antes de iniciar sesión.

Referencias