Se ha descubierto una vulnerabilidad importante en Nessus, una destacada herramienta de escaneo de vulnerabilidades. Esta brecha representa un riesgo significativo para la seguridad de los sistemas y datos confidenciales. En este contexto, se explorará la naturaleza de la vulnerabilidad, sus posibles consecuencias y las medidas recomendadas para mitigar su impacto.

La vulnerabilidad CVE-2023–3251 es una vulnerabilidad de pasividad que existe en Nessus, una herramienta de auditoría de seguridad de red. La vulnerabilidad permite a un atacante autenticado con privilegios de administrador obtener las credenciales SMTP almacenadas en la aplicación Nessus.

La vulnerabilidad se produce porque Nessus no valida adecuadamente las solicitudes de cambio de contraseña. Un atacante puede aprovechar esto para enviar una solicitud de cambio de contraseña que contiene las credenciales SMTP del administrador. Nessus luego devolverá las credenciales al atacante.

Un investigador de UAD, basándose en su experiencia previa con vulnerabilidades de protocolos similares, investigó si Nessus era susceptible al ataque SMTP Passback. Confirmó la amenaza y reportó el hallazgo a través del programa VDP de Tenable, marcando el inicio de un proceso para asegurar la protección de sistemas y datos confidenciales de las organizaciones que confían en Nessus.

Para ilustrar la vulnerabilidad, se proporcionó una prueba de concepto, demostrando cómo un atacante podría explotarla:

- Iniciar sesión en el servidor Nessus.

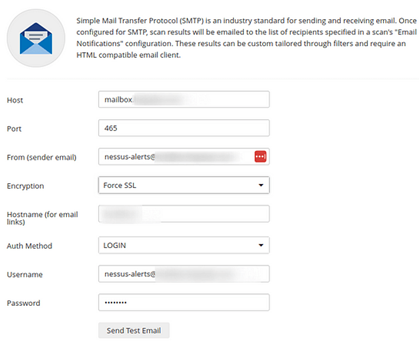

- Ir a la configuración del servidor SMTP en https://nessus.instance.tld/#/settings/smtp-server.

- Si el servidor está configurado para enviar informes por correo, se mostrará un menú con detalles y contraseña oculta.

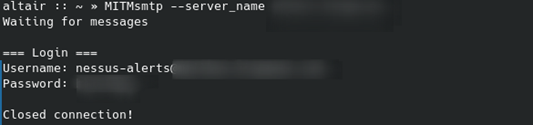

- Lanzar un servidor SMTP falso (rogue SMTP server). En este caso, se usó MITMsmtp en el servidor del atacante para la prueba de concepto:

- Modificar el formulario para cambiar el servidor de destino al servidor SMTP falso. Importante: usar la función «Enviar correo de prueba» en lugar de guardar los cambios para evitar la eliminación accidental de la información.

- Ingresar una dirección de prueba en la ventana emergente y hacer clic en «Enviar».

- Cuando el servidor Nessus intenta enviar el correo, las credenciales se enviarán al servidor SMTP falso, permitiendo el acceso no autorizado.

Productos Afectados.

- Nessus Server en las versiones anteriores a 10.6.0.

Solución.

- Tenable ha lanzado una actualización (versión 10.6.0) para corregir esta vulnerabilidad.

Recomendación.

- Para reducir el riesgo de seguridad asociado con esta vulnerabilidad, se recomienda actualizar Nessus Server a la versión 10.6.0. La seguridad es un esfuerzo continuo y es crucial abordar las vulnerabilidades tan pronto como se detecten.

Referencias.

- https://unaaldia.hispasec.com/2023/09/vulnerabilidad-en-el-servidor-nessus-de-tenable-expuesta-smtp-passback.html?utm_source=rss&utm_medium=rss&utm_campaign=vulnerabilidad-en-el-servidor-nessus-de-tenable-expuesta-smtp-passback

- https://nvd.nist.gov/vuln/detail/CVE-2023-3251

- https://www.tenable.com/security/tns-2023-29