Microsoft advirtió a los usuarios el jueves pasado que ha detectado una pieza sofisticada de ransomware de Android que abusa de los servicios de notificación para mostrar una nota de rescate.

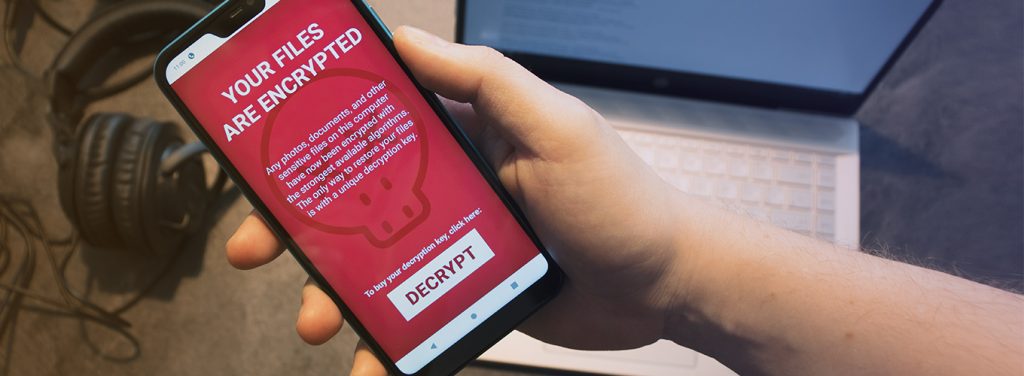

El ransomware de Android generalmente permite a los ciberdelincuentes obtener ganancias no cifrando archivos, como en el caso del ransomware dirigido a sistemas de escritorio, sino mostrando una nota de rescate en pantalla completa que es difícil de eliminar para el usuario.

Microsoft dice que esta familia de ransomware de Android en particular ha existido por un tiempo y sus desarrolladores han continuado realizando mejoras. Las variantes anteriores del malware abusaron de las funciones de accesibilidad de Android o de las ventanas de alerta del sistema para mostrar la nota de rescate. Sin embargo, Google ha tomado medidas para evitar el abuso de estas funciones, y algunos métodos utilizados por los atacantes pueden detectarse o pasarse por alto fácilmente.

En un esfuerzo por aumentar sus posibilidades de éxito, la última versión del ransomware de Android, que Microsoft rastrea como AndroidOS / MalLocker.B, utiliza una nueva técnica para mostrar la nota de rescate y hacer que sea más difícil de eliminar. La nota de ransomware suele ser un aviso policial falso que informa a la víctima que se han encontrado imágenes explícitas en su dispositivo y le indica que pague una multa en un plazo de 24 horas. El malware muestra la nota de rescate mediante una notificación de «llamada», que requiere la atención inmediata del usuario, combinada con el método de devolución de llamada «onUserLeaveHint ()» de la clase Activity, que se llama cuando una aplicación está a punto de pasar a segundo plano después de el usuario ha presionado la tecla de inicio en su teléfono inteligente, explicó el investigador de Microsoft Dinesh Venkatesan. Esto asegura que la nota de rescate continúe mostrándose en la pantalla independientemente de lo que haga la víctima.

Microsoft también señaló que detectó un fragmento de código en la última versión que aprovecha un módulo de aprendizaje automático de código abierto que permite a los desarrolladores cambiar el tamaño y recortar automáticamente una imagen en función del tamaño de la pantalla del dispositivo. Este código no parece usarse en las versiones actuales del ransomware, pero si se implementa por completo, garantizará que la nota de rescate se muestre en la pantalla sin distorsionarse, lo que, según Microsoft, hace que las amenazas sean más creíbles y aumenta las posibilidades de el rescate se paga.

Microsoft ha publicado un artículo con detalles técnicos sobre cómo funciona el malware y cómo las organizaciones pueden protegerse contra tales amenazas.

La recomendación de seguridad para los usuarios finales es descargar aplicaciones única y exclusivamente de la tienda oficial de Android, Google Play Store. De igual manera, es importante validar la reputación de la aplicación, disponible en la sección de comentarios de la tienda digital.

Más información: