Un nuevo tipo de ataque de ransomware está comprometiendo servidores Zimbra con el propósito de sustraer correos electrónicos y encriptar archivos. Esta operación de ransomware, conocida como MalasLocker según BleepingComputer, comenzó a cifrar los servidores de Zimbra a fines de marzo de 2023. Víctimas de este ataque han reportado en los foros de BleepingComputer y Zimbra que sus correos electrónicos se encontraban encriptados.

Múltiples víctimas han reportado el descubrimiento de archivos JSP sospechosos que han sido cargados en las siguientes ubicaciones:

- /opt/zimbra/jetty_base/webapps/zimbra/

- /opt/zimbra/jetty/webapps/zimbra/public

Estos archivos fueron encontrados bajo distintos nombres, entre ellos:

- info.jsp

- noops.jsp

- heartbeat.jsp

- Startup1_3.jsp, identificado por BleepingComputer, se basa en un webshell de código abierto.

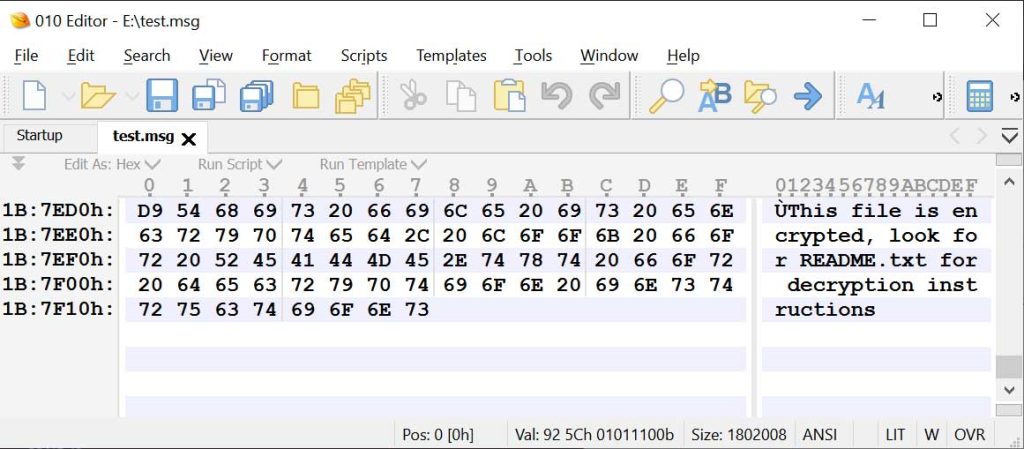

Al cifrar mensajes de correo electrónico, no se agrega ninguna extensión de archivo adicional al nombre del archivo. Sin embargo, el investigador de seguridad MalwareHunterTeam dijo que agregan un mensaje «Este archivo está encriptado, busque README.txt para obtener instrucciones de descifrado» al final de cada archivo cifrado.

No está claro en este momento cómo los actores de amenazas están violando los servidores de Zimbra pero se presumen que podría ser a través de la explotación de las vulnerabilidades CVE-2022-27924, CVE-2022-27925, CVE-2022-30333 y CVE-2022-37042.

Indicadores de compromiso

- SHA-256: 3f5a5f7d369edc3334897466aecc804983c6d61b037aab88e4f79cb1aaf75d83

- SHA-256: 47ecddbe356229c69c3e39a822fd28a900333b5622264e015fc414ec25bc7915

Recomendaciones

- Aplicar actualizaciones de seguridad.

- Realizar un escaneo en los sistemas que no hayan recibido actualizaciones para buscar IOC.

- Tener instalado EDR/AV en los equipos.

Referencias

- https://www.bleepingcomputer.com/news/security/malaslocker-ransomware-targets-zimbra-servers-demands-charity-donation/

- https://blog.segu-info.com.ar/2023/05/malaslocker-nuevo-ransomware-activo.html

- https://www.rapid7.com/db/vulnerabilities/zimbra-collaboration-cve-2022-30333/

- https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2022-37042

- https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2022-27925

- https://forums.zimbra.org/viewtopic.php?t=71867&start=20