En diciembre del 2020, se encontraron tres vulnerabilidades en «Responsive Menu», un complemento que está instalado en más de 100 000 sitios. La primera falla permite a los atacantes subir un archivo para la ejecución remota de código. Las siguientes fallas hicieron posible que los atacantes falsifiquen solicitudes que modificarían la configuración del complemento que permite subir archivos que pueden conducir a la ejecución remota de código. Las tres fallas son vulnerabilidades de gravedad media y crítica.

Los usuarios de Wordfence Premium recibieron el 17 de diciembre de 2020, una regla de firewall para la protección de las vulnerabilidades.

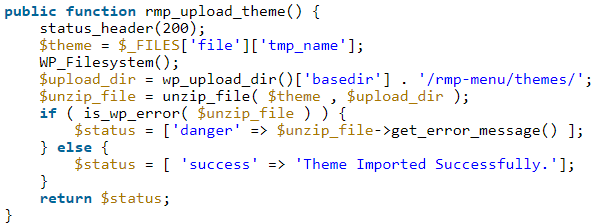

Este complemento permite a los usuarios crear una interfaz con diferentes diseños y colores. Los propietarios tienen la opción de importar diseños en formato ZIP, para utilizar esta funcionalidad es necesario el comando «admin_post_rmp_upload_theme_file» que está vinculado con «rmp_upload_theme».

La función «rmp_upload_theme» permite tomar un archivo zip proporcionado por «admin_post» y extrae el contenido en «/rmp-menu/themes/». Debido a que la función «admin_post: no comprueba si un usuario es administrador, los usuarios pueden enviar solicitud a la página para la utilización de estas funciones.

Un suscriptor puede cargar archivos zip que contengan archivos PHP maliciosos que se extraigan al directorio «/rmp-menu/themes/». A continuación, se puede acceder a estos archivos a través de la interfaz del sitio para activar la ejecución remota de código y, en última instancia, permitir que un atacante ejecute comandos para infectar aún más un sitio de WordPress.

Los creadores recomiendan actualizar a la versión 4.0.4 del complemento «Responsive Menu».

Más información: