Los analistas de malware han encontrado varias muestras de un nuevo kit de herramientas para el ciberespionaje que puede recopilar información de archivos confidenciales de sistemas que no están conectados a Internet. Este nuevo malware, llamado Ramsay, aterriza en una computadora víctima a través de un archivo RTF malicioso y escanea unidades extraíbles y recursos compartidos de red para documentos de Word, archivos PDF y archivos ZIP.

Investigadores de la empresa de seguridad cibernética ESET indican que existen al menos tres variantes de este malware, las versiones menos complejas del malware son introducidas en los sistemas aprovechando dos vulnerabilidades que han sido registradas como CVE-2017-0199 y CVE-2017-11882. Estos dos fallos de seguridad permiten la ejecución código arbitrario.

En otro vector de ataque que entrega una versión de Ramsay más refinada, el malware se hizo pasar por un instalador para la herramienta de compresión de archivos 7-zip. El componente de esparcimiento en esta versión es altamente agresivo.

El propósito de Ramsay es robar archivos de un host comprometido. Todas las variantes analizadas por ESET recopilan todos los documentos de Microsoft Word en el sistema de archivos de la computadora de destino; las versiones más nuevas también buscarán archivos PDF y archivos ZIP en unidades de red y unidades extraíbles.

¿Cómo opera Ramsay?

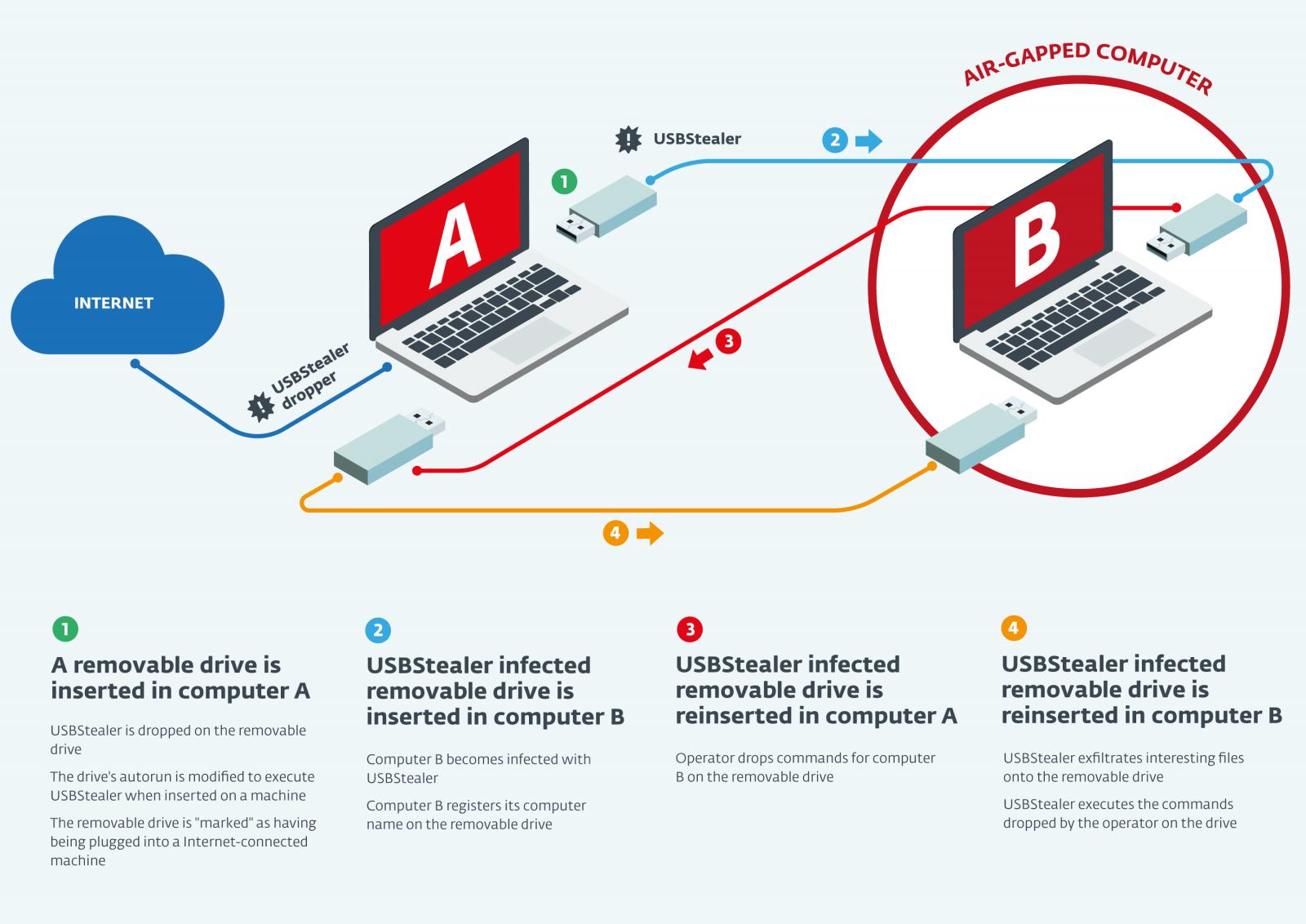

- El malware se esconde como una imagen dentro de un documento, un archivo ZIP o una dependencia DLL (un archivo del cual depende otro para funcionar).

- En intervalos de tiempo, busca archivos de documentos PDF y ZIP, los clona y por último los infecta. Los archivos guardados se almacenan en diferentes ubicaciones del computador dentro de carpetas ocultas.

- De forma regular, busca equipos conectados en la red y medios de almacenamiento extraíbles (como un pendrive) para migrar allí con lo robado y, de esta forma, espera la oportunidad de enviar la información a sus creadores cuando esté en otro PC conectado a Internet.

Como medida de prevención, se recomienda realizar las siguientes acciones:

- Elaborar/Actualizar respaldos de información crítica.

- Mantener actualizado sistemas operativos y aplicaciones.

- Mantener actualizados sus equipos de seguridad perimetral; mantener las firmas actualizadas.

- Mantener actualizados y ejecutando sistemas de Antivirus en los endpoints.

Para más información:

https://www.redeszone.net/noticias/seguridad/ramsay-amenaza-robar-archivos/

https://threatpost.com/ramsay-malware-air-gapped-networks/155695/

https://www.bankinfosecurity.com/cyber-espionage-malware-targets-air-gapped-networks-report-a-14281

https://www.welivesecurity.com/2020/05/13/ramsay-cyberespionage-toolkit-airgapped-networks/