Cisco ha realizado la publicación de actualizaciones de seguridad para solventar una vulnerabilidad crítica (CVE-2021-1479) de ejecución remota de código (RCE) previa a la autenticación que afecta al componente de administración remota del «SD-WAN vManage», recibió una puntuacion de gravedad de 9.8/10 en CVSS.

Un atacante podría aprovechar esta vulnerabilidad enviando una solicitud de conexión diseñada al componente vulnerable que, cuando se procesa, podría causar una condición de desbordamiento del búfer.

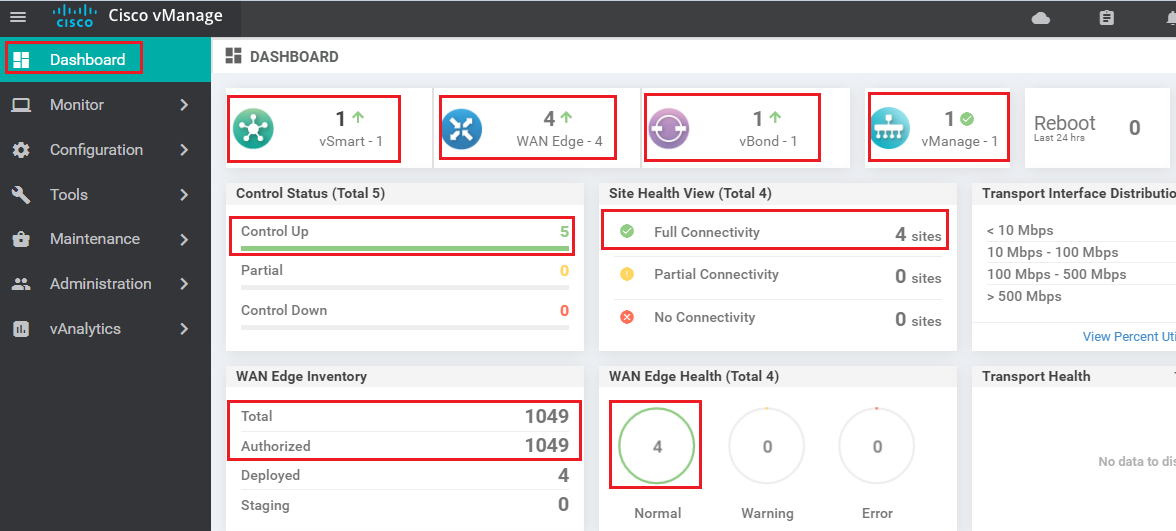

Cisco

La compañía también publicó otras soluciones para dos vulnerabilidades de seguridad con alta gravedad en las funciones de administración de usuario (CVE-2021-1137) y transferencia de archivos del sistema (CVE-2021-1480), que permitiría a los atacantes el escalamiento de privilegios.

CVE-2021-1479: Cisco SD-WAN vManage Remote Management Buffer Overflow Vulnerability

La vulnerabilidad se debe a una validación incorrecta de la entrada proporcionada por el usuario al componente vulnerable. Un atacante podría aprovechar esta vulnerabilidad enviando una solicitud de conexión diseñada al equipo que, cuando se procesa, podría causar una condición de desbordamiento del búfer. Un exploit exitoso podría permitir al atacante ejecutar código arbitrario en el sistema operativo subyacente con privilegios de root.

| Bug ID | CSCvv87918 |

| CVE ID | CVE-2021-1479 |

| Security Impact Rating (SIR) | Critical |

| CVSS Base Score | 9.8 |

| CVSS Vector | CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H |

CVE-2021-1137: Cisco SD-WAN vManage Privilege Escalation Vulnerability

La vulnerabilidad se debe a una validación de entrada insuficiente por parte del software afectado. Un atacante autenticado que tenga permisos para agregar nuevos usuarios o grupos en el sistema vManage podría aprovechar esta vulnerabilidad modificando una cuenta de usuario. Un exploit exitoso podría permitir al atacante obtener privilegios de root en el sistema operativo subyacente.

| Bug ID | CSCvw08533 |

| CVE ID | CVE-2021-1137 |

| Security Impact Rating (SIR) | High |

| CVSS Base Score | 7.8 |

| CVSS Vector | CVSS:3.1/AV:L/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H |

CVE-2021-1480: Cisco SD-WAN vManage Privilege Escalation Vulnerability

La vulnerabilidad se debe a una validación incorrecta de la entrada a las funciones de transferencia de archivos del sistema. Un atacante autenticado podría aprovechar esta vulnerabilidad enviando solicitudes especialmente diseñadas al sistema vulnerable. Un exploit exitoso podría permitir al atacante sobrescribir archivos arbitrarios y modificar el sistema de tal manera que podría permitir al atacante obtener privilegios de root en el sistema operativo subyacente.

| Bug ID | CSCvw31395 and CSCvs98509 |

| CVE ID | CVE-2021-1480 |

| Security Impact Rating (SIR) | High |

| CVSS Base Score | 7.8 |

| CVSS Vector | CVSS:3.1/AV:L/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H |

Recomendaciones

Se recomienda a los clientes que actualicen a una versión de software fija adecuada, como se indica en la siguiente tabla.

| Versión Cisco SD-WAN vManage | Versión recomendada |

|---|---|

| 18.4 y anteriores | Migrar a una versión recomendada |

| 19.2 | 19.2.4 |

| 19.3 | Migrar a una versión recomendada |

| 20.1 | Migrar a una versión recomendada |

| 20.3 | 20.3.3 |

| 20.4 | 20.4.1 |

Más información: