Un actor de amenazas persistentes avanzadas (APT) con nombre en código ToddyCat ha sido vinculado a una serie de ataques dirigidos a entidades de alto perfil en Europa y Asia desde al menos diciembre de 2020. Se dice que el colectivo adversario relativamente nuevo comenzó sus operaciones apuntando a los servidores de Microsoft Exchange en Taiwán y Vietnam utilizando un exploit desconocido para implementar el shell web de China Chopper y activar una cadena de infección de múltiples etapas.

ToddyCat

ToddyCat es un actor APT responsable de múltiples conjuntos de ataques detectados contra entidades de alto perfil en Europa y Asia. Sus principales signos distintivos son dos herramientas antes desconocidas llamadas ‘Back door Samurai’ y ‘Troyano Ninja’.

En algunos casos específicos, back door Samurai también se usó para lanzar otro programa malicioso sofisticado que es llamado Ninja. Esta herramienta es probablemente un componente de un kit de herramientas posterior a la explotación desconocido utilizado exclusivamente por ToddyCat. Basado en la lógica del código, Ninja es una herramienta colaborativa que permite que varios operadores trabajen en la misma máquina simultáneamente. Proporciona un gran conjunto de comandos que permiten a los atacantes controlar sistemas remotos, evitar la detección y penetrar profundamente dentro de una red objetivo.

Algunas capacidades son similares a las proporcionadas en otros conjuntos de herramientas de post-explotación notorias. Por ejemplo, Ninja tiene una característica como los oyentes pivote Cobalt Strike, que pueden limitar la cantidad de conexiones directas desde la red de destino al C2 remoto y los sistemas de control sin acceso a Internet. También brinda la capacidad de controlar los indicadores HTTP y camuflar el tráfico malicioso en las solicitudes HTTP que parecen legítimas modificando el encabezado HTTP y las rutas URL. Esta característica proporciona una funcionalidad que nos recuerda al perfil Cobalt Strike Maleable C2.

Víctimas de ataque

ToddyCat centró su atención en objetivos de alto perfil; la mayoría de ellos eran organizaciones gubernamentales y entidades militares, así como contratistas militares. Sabemos que los ataques lanzados antes de febrero de 2021 se dirigieron a un número muy limitado de entidades gubernamentales en:

- Taiwan

- Vietnam

Después de la publicación de ProxyLogon, la cantidad de detecciones aumentó rápidamente en todo el mundo y también se observó víctimas en los siguientes países:

- Afganistán

- India

- Irán

- Malaysia

- Pakistán

- Rusia

- Eslovaquia

- Tailandia

- Reino Unido

Después de mayo de 2021, se observó otras variantes y campañas que atribuyeron al mismo grupo y afectaron a la mayoría de los países de Asia mencionados anteriormente y los siguientes:

- Kyrgyzstan

- Uzbekistán

- Indonesia

De acuerdo a la empresa rusa de ciberseguridad Kaspersky, la primera ola de ataques se dirigió exclusivamente a los servidores de Microsoft Exchange, que estaban comprometidos con Samurai, una puerta trasera pasiva sofisticada que generalmente funciona en los puertos 80 y 443.

Secuencia de ataque

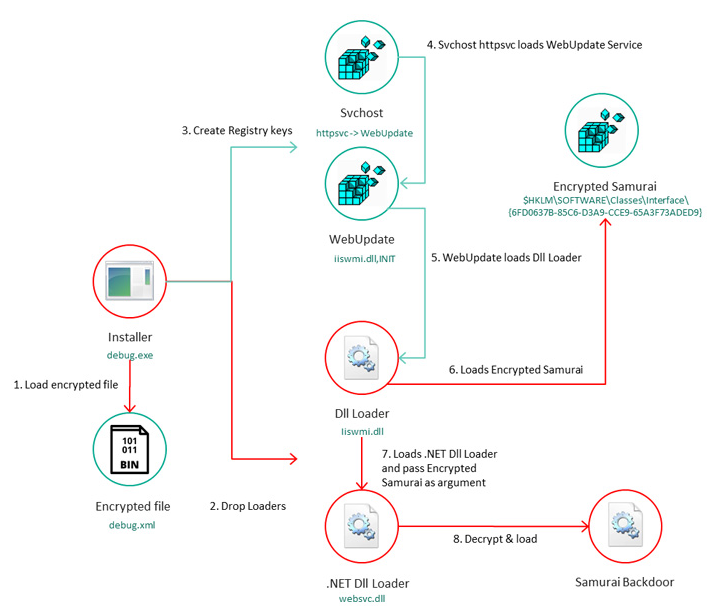

La secuencia de ataque posterior al despliegue del shell web de China Chopper conduce a la ejecución de un dropper que, a su vez, se utiliza para realizar modificaciones en el Registro de Windows para lanzar un cargador de segunda etapa, que, por su parte, está diseñado para desencadenar un cargador .NET de tercera etapa que es responsable de ejecutar Samurai.

La puerta trasera, además de usar técnicas como la ofuscación y el aplanamiento del flujo de control para que sea resistente a la ingeniería inversa, es modular en el sentido de que los componentes permiten ejecutar comandos arbitrarios y extraer archivos de interés del host comprometido. También se observó en incidentes específicos una herramienta sofisticada llamada Ninja que se generó por el implante Samurai y probablemente funciona como una herramienta de colaboración que permite que varios operadores trabajen en la misma máquina simultáneamente.

Para mas detalles de las secuencias de ataques , se debe dirigir a la pagina de SecureList.

Indicadores de compromiso (IOCs)

A continuación se muestra una lista de los indicadores de compromiso relacionados con ToddyCat

- 5cfdb7340316abc5586448842c52aabc Dropper google.log

- 93c186c33e4bbe2abdcc6dfea86fbbff Dropper

- 5a912beec77d465fc2a27f0ce9b4052b Dll Loader Stage 2 iiswmi.dll

- f595edf293af9b5b83c5ffc2e4c0f14b Dll Loader Stage 3 websvc.dll

- 5a531f237b8723396bcfd7c24885177f Dll Loader Stage 2 fveapi.dll

- 1ad6dccb520893b3831a9cfe94786b82 Dll Loader Stage 2 fveapi.dll

- f595edf293af9b5b83c5ffc2e4c0f14b Dll Loader Stage 3 sbs_clrhost.dll

- 8a00d23192c4441c3ee3e56acebf64b0 Samurai Backdoor

- 5e721804f556e20bf9ddeec41ccf915d Ninja Trojan

- C:\Users\Public\Downloads\dw.exe

- C:\Users\Public\Downloads\chrome.log

- C:\Windows\System32\chr.exe

- C:\googleup.exe

- C:\Program Files\microsoft\exchange server\v15\frontend\httpproxy\owa\auth\googleup.log

- C:\google.exe

- C:\Users\Public\Downloads\x64.exe

- C:\Users\Public\Downloads\1.dll

Para mas información acerca de los IOCs se debe dirigir a la pagina de SecureList.

Para mayor información